Microsoft Entra IDは、Microsoft 365のセキュリティの土台です。

設定ミスや管理の不備があると、アカウントが乗っ取られたり、不正アクセスが起きたり、業務が止まったりします。

このページでは、1.サインイン問題のトラブルシューティング、2.監査ログによる監視、3.アプリの安全な管理という3つのスキルを学びます。

これらはMicrosoftのゼロトラストセキュリティを支える重要な守りとなります。

サインインに関する一般的な問題のトラブルシューティング

システム管理者は、業務中にメールやTeamsで社員から「サインインできない」と報告を受けます。

原因はさまざまで、MFAの設定ミス、条件付きアクセスポリシーのブロック、AIが検知した危険サインインなどがあります。

たとえば危険サインインとは、東京でサインインした直後に数分でニューヨークから同じアカウントで試みるケースです。

現実的に移動できないため、AIがアカウント乗っ取りの疑いと判断します。

よくある原因は以下の3つです。

- MFAの設定ミス

- ユーザーが認証アプリやトークンの設定を正しくできていない

- 条件付きアクセスポリシー

- ポリシーが場所やデバイスの状態でユーザーをブロック

- 危険サインイン

- AIがユーザーの不審なログインを検知

システム管理者が「サインインできない」問題を早く解決すれば、業務停止を防ぐことができます。

こうした問題を放置すると、社員が業務を続けられず、セキュリティリスクも高まります。

そのため、システム管理者はMicrosoft Entra管理センターで素早く原因を特定し、解決する必要があります。

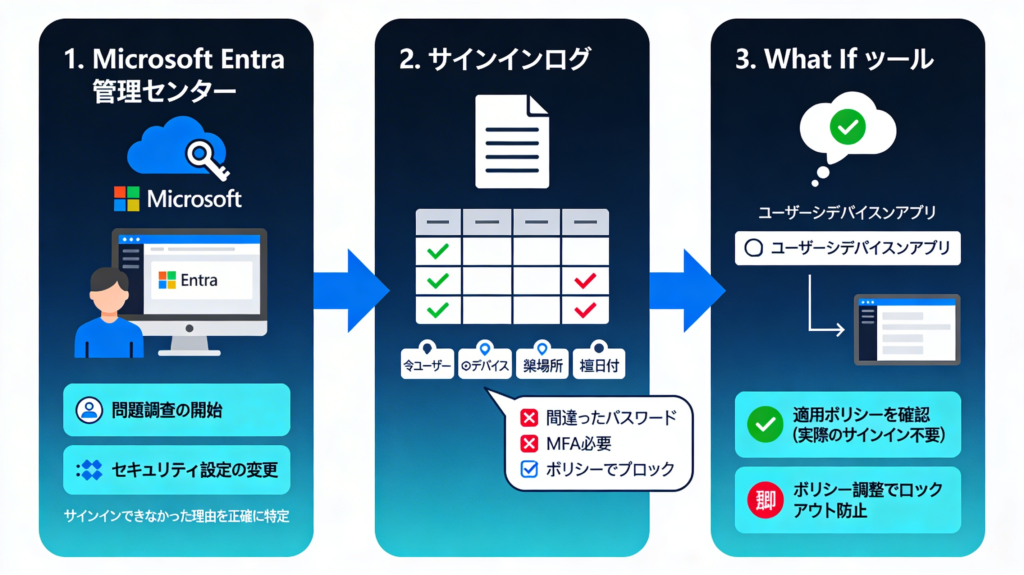

1. Microsoft Entra管理センター(問題解決の入口)

システム管理者はまず、Microsoft Entra管理センターを開きます。

ここからできることは以下の3つです。

- 問題調査の開始

- サインインログの確認

- セキュリティ設定の変更

サインインログには以下の情報が含まれます。

- 時刻・場所・使用デバイス

- MFAの成否

- 許可またはブロックの結果

パスワードミス、デバイスのブロック、ポリシー設定など、サインインできなかった理由を正確に特定できます。

2. サインインログ(原因の特定)

サインインログは、ユーザーやサービスがMicrosoft 365へサインインを試みるたびに自動で記録されます。

ログには成功・失敗の結果、場所やデバイスの状態、適用された条件付きアクセスポリシーが含まれます。

「間違ったパスワード」「MFA必要」「ポリシーでブロック」など、エラーの理由が一目でわかります。

ユーザー、アプリ、IPアドレス、日付で絞り込むと、調べたいイベントをすぐ見つけられます。

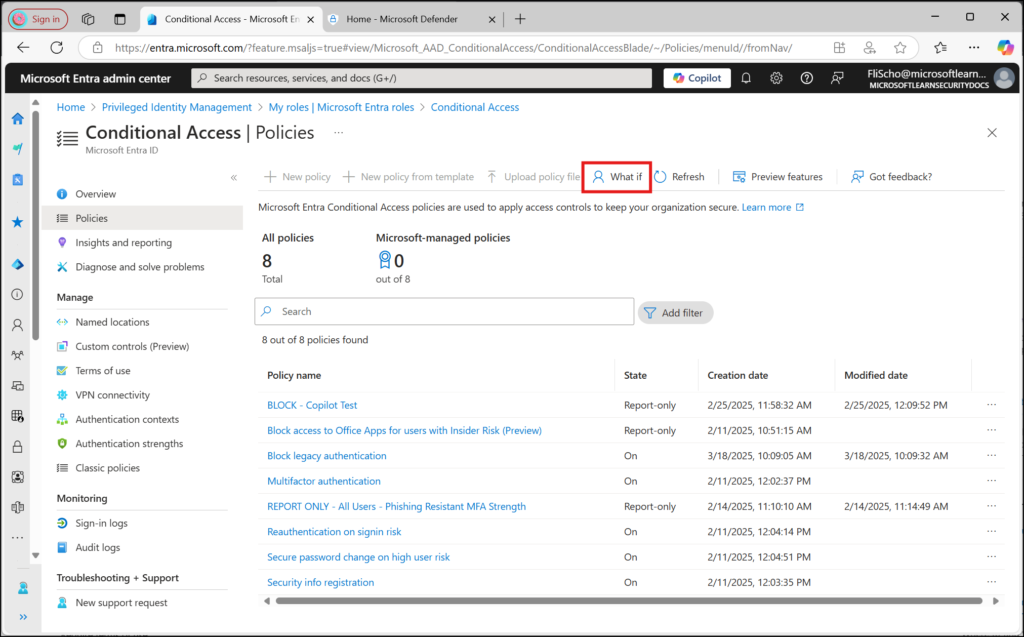

3. What Ifツール(ポリシーの検証と調整)

条件付きアクセスポリシーが原因と疑われる場合は、What Ifツールを使います。

ユーザー・デバイス・アプリを指定すると、実際にサインインせずにどのポリシーが適用されるかを確認できます。

要件を満たしているのにブロックされるケースの原因特定に役立ちます。

ポリシーを調整して、安全を保ちながら不意なロックアウトを防げます。

一般的なトラブルシューティングの例

以下は、管理者がよく直面するID関連の問題と、Microsoft 365およびMicrosoft Entraツールを使った解決方法です。

ケース1. MFAまたはフィッシング対策ポリシーによるブロック

多くの組織では、アカウント乗っ取りやフィッシング攻撃を防ぐために強力なMFAを設定しています。

しかし、認証方法が正しく設定されていない場合、正規のユーザーが誤ってブロックされることがあります。

たとえば、フィッシング耐性ポリシーではFIDO2セキュリティキーやMicrosoft Authenticatorの番号照合が必要な場合があります。

解決手順

- サインインログで失敗した試行と、ブロックしたポリシーを確認する。

- ユーザーのMFA登録方法がポリシー要件と合っているか確認する。

- 合っていなければ、ユーザーにMFAを再登録させる。

注意:スマートフォンの時刻がずれていると、認証アプリが30秒ごとに生成するコード(TOTPコード)が無効になります。

デバイスの時刻を正確に保つことが大切です。

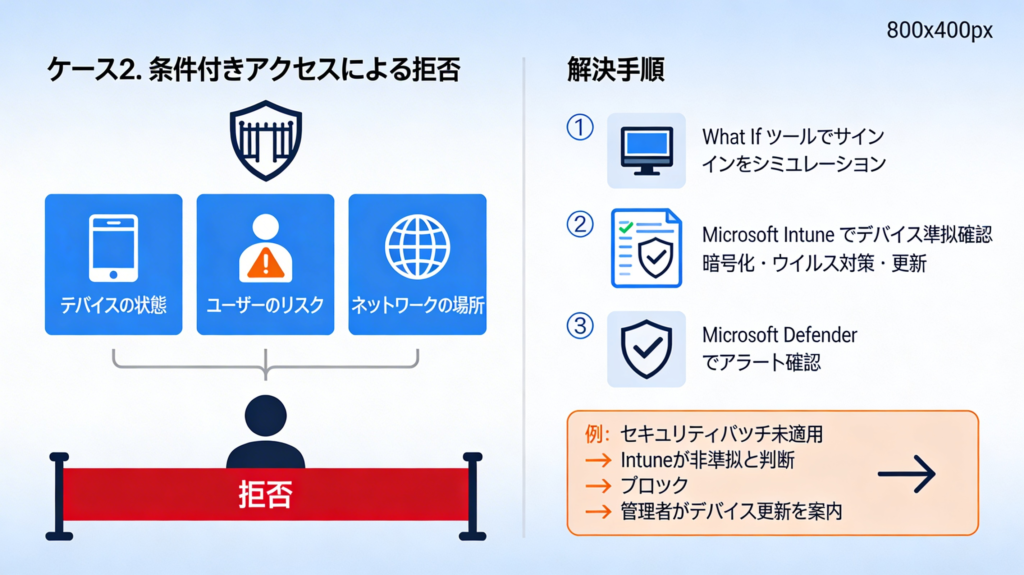

ケース2. 条件付きアクセスによる拒否

条件付きアクセスポリシーは、デバイスの状態、ユーザーのリスク、ネットワークの場所でアクセスを制限します。

設定が複雑なため、意図せずユーザーをブロックすることがあります。

解決手順

- What Ifツールでサインインをシミュレーションし、拒否しているポリシーを確認する。

- Microsoft Intuneでデバイスが準拠しているか確認する(暗号化、ウイルス対策、更新プログラムなど)。

- Microsoft Defender for Endpointでデバイスへの脅威やアラートを確認する。

例:デバイスにセキュリティパッチが当たっていないためIntuneが非準拠と判断し、ブロックされることがあります。

管理者はユーザーにデバイスを更新するよう案内します。

ケース3. 危険なサインインの検知

Microsoft Entra Identity Protectionは、機械学習で不審なサインインを自動検知します。

検知対象は、不可能な旅行(短時間で遠隔地からのアクセス)、見慣れない場所やIPアドレス、漏洩した資格情報などです。

解決手順

- サインインログをリスクレベルで絞り込み、怪しいアカウントを特定する。

- 異常が確認されたら、パスワードのリセット、MFA要求、または一時ブロックを行う。

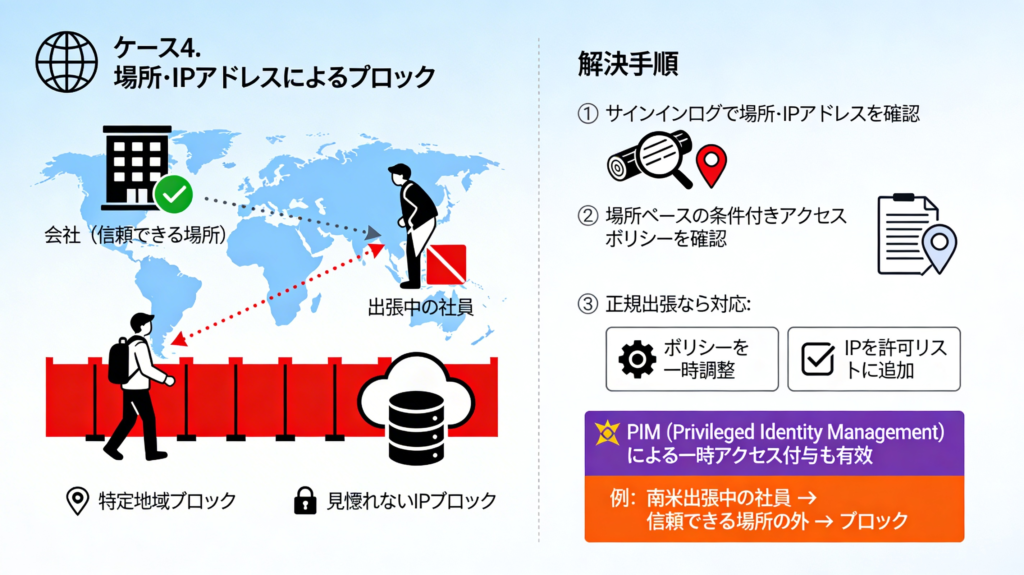

ケース4. 場所やIPアドレスによるブロック

組織は特定の地域や見慣れないIPからのサインインをブロックする設定をすることがあります。

しかし、出張中のユーザーが会社の信頼できる場所の外からアクセスすると、ブロックされることがあります。

解決手順

- サインインログで場所とIPアドレスを確認する。

- 場所ベースの条件付きアクセスポリシーを確認する。

- ユーザーが正規の出張中であれば、ポリシーを一時調整するか、IPアドレスを許可リストに追加する。

例:南米に出張中の社員が、会社の信頼できる場所の外にいるためブロックされるケースがあります。

Privileged Identity Management(PIM)を使った一時アクセス付与も有効です。

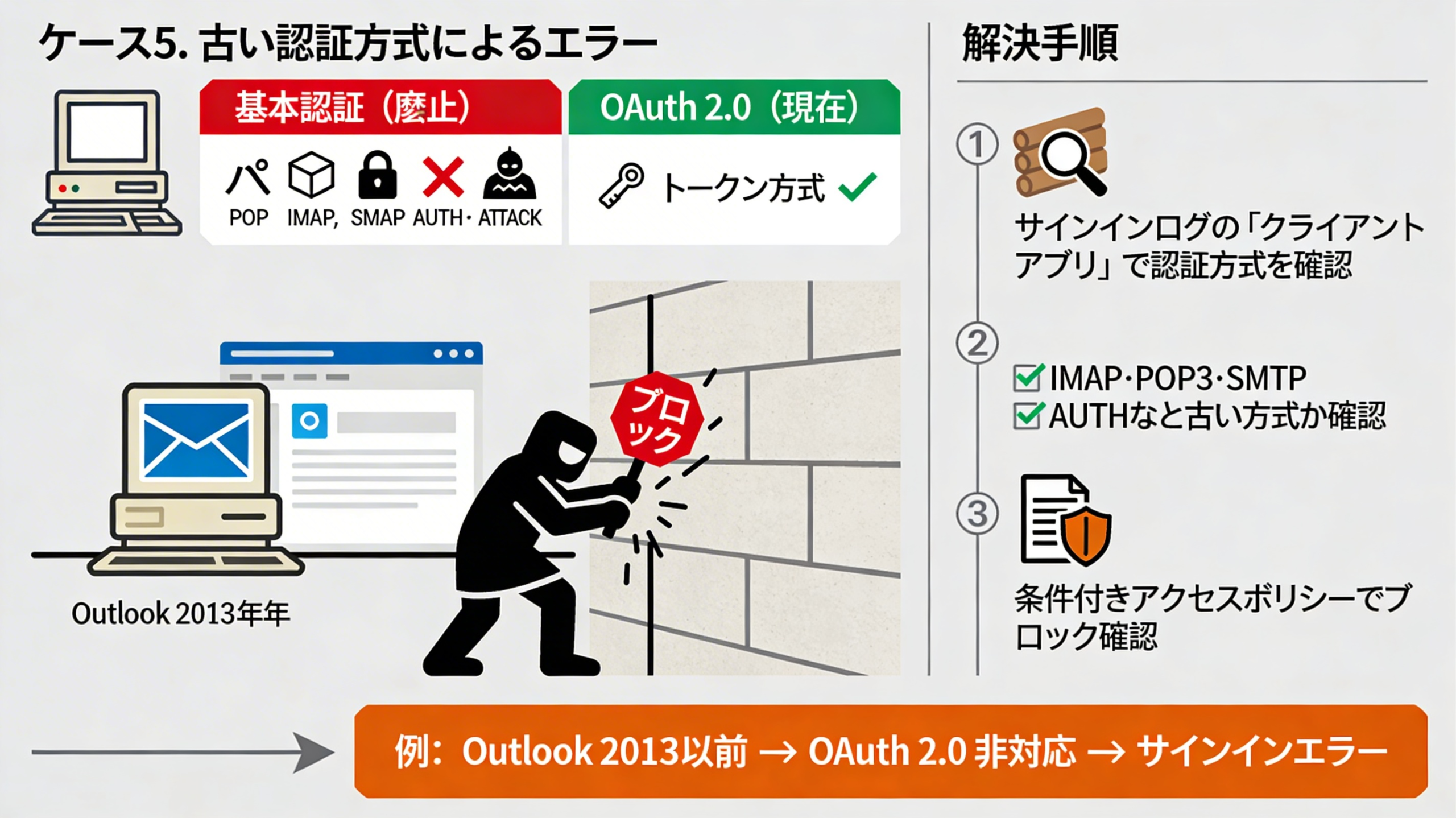

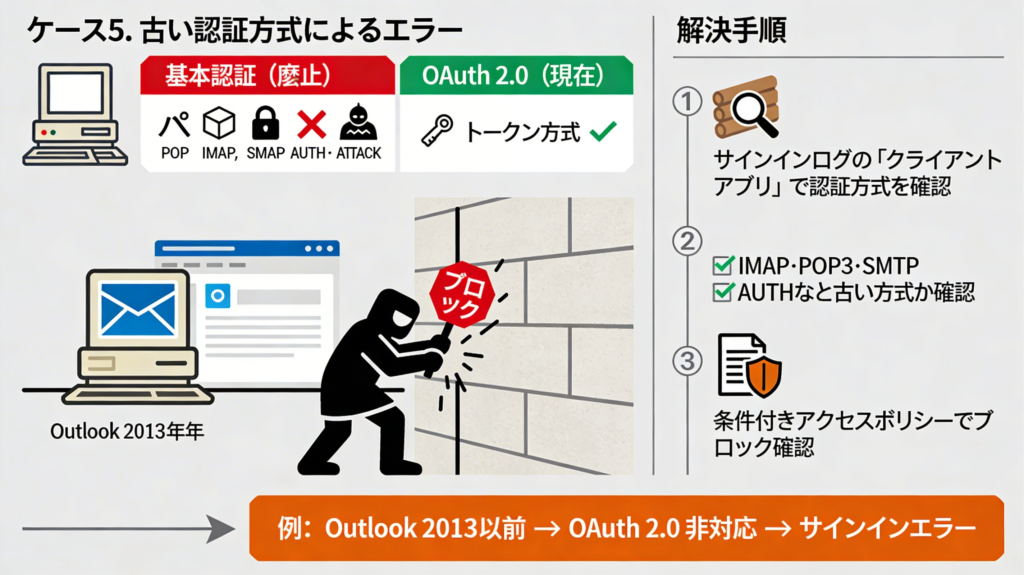

ケース5. 古い認証方式によるエラー

POP、IMAP、SMTP AUTHなど古い認証方式を使うアプリや古いクライアントは、サインインエラーが発生します。

Microsoftは古い認証(基本認証)を廃止しています。

理由は、パスワードだけで守るため、攻撃の対象になりやすいからです。

現在はOAuth 2.0という、より安全なトークン方式が必要です。

解決手順

- サインインログの「クライアントアプリ」で認証方式を確認する。

- IMAP、POP3、SMTP AUTHなど古い方式かどうかを確認する。

- 古い方式がブロックされているか、条件付きアクセスポリシーで確認する。

例:Outlook 2013より前のバージョンはOAuth 2.0に対応していないため、接続が拒否されます。

新しいクライアントへの切り替えや、OAuthの有効化で解決します。

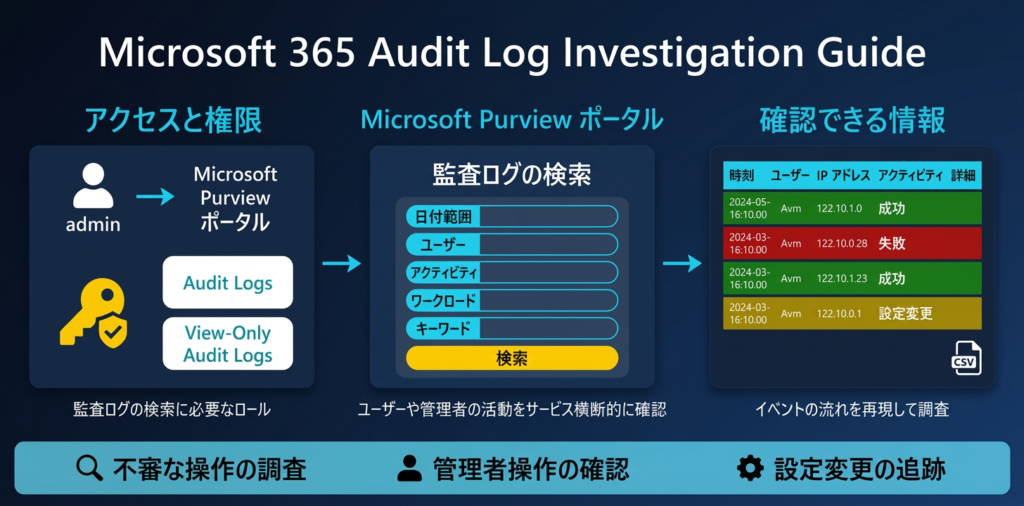

ユーザーと管理者の活動を監査ログで確認する

監査ログは、Microsoft 365テナント内で何が起きているかを把握するための記録です。

セキュリティ事故の調査、ルール順守の確認、管理操作の監視など、さまざまな場面で役立ちます。

Exchange、SharePoint、Teams、Microsoft Entraにまたがる活動を一元的に記録します。

ファイルへのアクセス、ポリシー変更、サインイン試行、メールボックス操作、権限の割り当てなどが含まれます。

不審な動きを調査するとき、管理者はこのログでイベントの流れを再現できます。

監査ログを使う前に、アクセス方法と必要な権限を理解しておく必要があります。

監査ログへのアクセス

管理者はMicrosoft Purviewポータル、またはPowerShellでログにアクセスします。

活動の種類、ユーザー、日付範囲、サービスで絞り込めます。

ログには時刻、ユーザーID、IPアドレス、イベントの詳細が含まれます。

必要な権限

監査ログを見るには「監査ログ」または「表示専用監査ログ」の権限が必要です。

これにより、機密データへのアクセスを許可された担当者だけに限定します。

ポータルの外への拡張

Microsoft Purviewポータルの検索機能に加え、データをExcel、Power BI、Microsoft Sentinel、Splunkなどに取り出せます。

過去の傾向分析、複数システムの活動の照合、専用の管理画面の作成が可能です。

大規模な環境で継続監視や長期保管が必要な場合に役立ちます。

監査ログの活用例

例1. SharePointでの不正ファイルアクセスの追跡

機密ファイルが外部に漏れる懸念があるとき、SharePointの監査ログを確認します。

- 対象のサイトで「ファイルのダウンロード」「ファイルへのアクセス」の記録を絞り込む。

- ユーザーID、時刻、IPアドレスを確認し、不審なアクセスを特定する。

- 問題が見つかれば、アクセスを取り消し、資格情報をリセットし、セキュリティチームに報告する。

例2. 管理者権限の割り当て監視

権限を無断で変更されると、セキュリティリスクが高まります。

管理者はPowerShellのSearch-UnifiedAuditLogで、グローバル管理者やExchange管理者などの権限変更を調べられます。

予期しない割り当てが見つかれば、正当性を確認して変更を元に戻します。

これで最小権限の原則を守り、権限の不正昇格を防げます。

例3. Teamsやメールボックスのポリシー変更の追跡

Teamsのメッセージ、会議、アプリの権限ポリシーへの変更を監査ログで確認します。

メールボックスのアクセス許可の変更も記録されます。

これで設定ミスや不正なポリシー変更を早く見つけられます。

高度な活用方法

基本的なポータル操作に慣れたら、以下の手法で監視を強化できます。

- PowerShellで自動化: 定期的な監査ログの取得とレポート出力を自動で行う。

- Microsoft Sentinelと連携: 不審な活動をリアルタイムで通知する。

- ログの構造を理解する: 目的に合ったクエリを作成し、調査を効率化する。

アプリの登録とエンタープライズアプリ

業務ではさまざまなアプリを使います。

適切に管理しないと、IDセキュリティのリスクが生まれます。

Microsoft Entraは「アプリの登録」と「エンタープライズアプリケーション」を分けて管理します。

- アプリの登録: アプリがMicrosoft 365と連携するための設定情報(認証方法、権限、対応アカウントの種類)。

- エンタープライズアプリケーション: テナント内で実際に動くアプリのインスタンス。ユーザーや管理者が直接操作する。

この2つを正しく管理すれば、アプリは必要最小限の権限だけを持ち、組織のセキュリティポリシーに従って動きます。

アプリの登録

アプリがMicrosoft 365に安全につながるための手続きです。

カスタムアプリや他社アプリが、ユーザー情報やメール、SharePointデータにアクセスするには、まず登録が必要です。

登録では以下を決めます。

- どのユーザーが使えるか(組織内のみ、Microsoftアカウントも含むなど)

- 何にアクセスできるか(予定表の読み取り、メール送信など)

管理者はMicrosoft Entra管理センター、PowerShell、またはMicrosoft Graph APIで登録を作成します。

アプリのアクセスを安全に保つ

登録したアプリは、Microsoft 365に対して自分の身元を証明する必要があります。

そのために「クライアントシークレット」または「証明書」を使います。

これはアプリ専用のデジタルバッジのようなものです。

管理者はこれを作成し、定期的に変更して、不正利用を防ぎます。

活用例

例1. カスタムアプリ

開発者が社員の予定表を表示するPower Appを作ります。

管理者はアプリを登録し、予定表へのアクセス権を設定します。

セキュリティキーを作り、サインイン後の移動先を設定します。

アプリはMicrosoftのサインイン画面を使い、安全に接続します。

管理者は使用状況を監視し、ルール違反がないか確認します。

例2. Microsoft以外のアプリ(SSO設定)

人事管理システムに、Microsoft 365アカウントでサインインできるようにします。

管理者はシングルサインオン(SSO)を設定します。

識別子とセキュリティ証明書を設定し、アクセスできるユーザーグループを割り当て、MFAも追加します。

監査ログで誰がいつサインインしたかを確認できます。

例3. ユーザーの同意管理

アプリが必要以上の権限を持たないよう、同意を管理します。

アプリがデータへのアクセスや操作の許可を求めてくることがあります。

管理者はその要求を確認し、ユーザーが自分で承認できるアプリを制限します。

定期的に権限を見直すことで、必要最小限の権限だけを与える原則を守れます。

まとめ

このユニットでは、以下の3つについてを学びました。

- サインイン問題のトラブルシューティング

- Microsoft Entra管理センター、サインインログ、What Ifツールを使い、MFA、条件付きアクセス、危険サインインなどの原因を素早く特定して解決する。

- 監査ログの監視

- Microsoft Purviewポータルでユーザーや管理者の活動を記録し、不正アクセスや権限変更、ポリシー違反を早く見つける。

- アプリの登録と管理

- アプリ登録とエンタープライズアプリを正しく管理し、必要最小限の権限だけを与えて安全に運用する。

これらのスキルを組み合わせることで、業務を止めず、安全なID環境を維持できます。

参考リンク

- https://entra.microsoft.com

- https://learn.microsoft.com/ja-jp/entra/identity/monitoring-health/howto-troubleshoot-sign-in-errors

- https://learn.microsoft.com/ja-jp/entra/identity/conditional-access/what-if-tool

- https://learn.microsoft.com/ja-jp/purview/audit-log-search

- https://learn.microsoft.com/ja-jp/entra/identity-platform/quickstart-register-app

- https://learn.microsoft.com/ja-jp/entra/identity/enterprise-apps/add-application-portal