Microsoft Entra は、組織の ID(誰であるか)とアクセス(何を使えるか)を安全に管理するためのサービス群です。

このページでは、Microsoft Entra が持つ主な機能と、特に重要な「条件付きアクセス」「ID セキュリティ スコア」「Privileged Identity Management(PIM)」の 3 つを詳しく説明します。

Microsoft Entra の機能

Microsoft Entra は、ユーザー・デバイス・アクセス許可を一元管理するための複数のサービスで構成されています。 主なサービスの一覧は次のとおりです。

条件付きアクセス ポリシー

条件付きアクセスとは、「誰が・どのデバイスから・どこから・何にアクセスするか」に基づいて、アクセスを自動的に許可または制限する仕組みです。

単純にいうと「もし〇〇なら△△を要求する」というルールをまとめたものです。 たとえば「社外からアクセスするなら、必ず本人確認(MFA)を求める」というルールを設定できます。

パスワードだけに頼る方法と違い、次のような状況を組み合わせて判断します。

- ユーザーとサインインのリスク

- デバイスの状態

- 会社が管理しているデバイスかどうか(Intune への登録・組織のルールへの適合)を確認する

- アプリの重要度

- 財務システムなど重要なアプリにはより厳しいルールを適用する

- 場所と IP アドレス

- 特定の地域や危険とされる場所からのアクセスを制限する

- セッションの状況と行動

- Microsoft Defender for Cloud Apps と連携し、ファイルのダウンロードや操作をリアルタイムで制限する

よく使われる条件付きアクセス ポリシーの例

Microsoft は、すぐに使えるポリシーのテンプレートを 16 種類用意しています。

以下は、その中でも特によく使われる代表的なポリシーです。

| ポリシー名 | 条件(いつ適用するか) | 制御(何を求めるか) | 目的 |

|---|---|---|---|

| 社外アクセスに MFA を必須にする | 企業ネットワーク外からのアクセス | MFA(多要素認証)の完了 | パスワードが漏れても不正ログインを防ぐ |

| 管理されていないデバイスを遮断する | Intune 未登録・未準拠のデバイス | アクセスをブロック | 個人端末からのデータ流出を防ぐ |

| リスクの高いユーザーへ自動対応する | ID 保護機能がリスク「高」と判定したとき | MFA の適用またはアクセスのブロック | 不正アクセスの疑いがあるアカウントを即時制限する |

| 利用規約への同意を求める | 特定のアプリへのアクセス前 | 利用規約の確認と同意 | 機密システムを使う前に、ルールの確認を徹底する |

| ゲストユーザーのアクセス先を限定する | 外部の共同作業者がアクセスするとき | 許可されたアプリ(Teams・特定 SharePoint など)のみ使用可 | 内部システムへの不要なアクセスを遮断する |

| 古い認証方式を遮断する | POP3・IMAP・SMTP などの旧プロトコルを使ったアクセス | アクセスをブロック | MFA に対応しない経路からの攻撃を防ぐ |

| セッション制御を適用する | 管理されていない端末からのアクセス | ファイルのダウンロード禁止・文書への透かし入れ | 端末外へのデータ持ち出しを制限する |

シナリオ例

ある組織では、クラウド PC 環境(Windows 365)を条件付きアクセスで保護しています。

設定されたルールは以下4つです。

- サインインのたびに MFA を完了すること

- Intune で管理されたデバイスを使うこと

- 決められた地域からのみアクセスすること

- ユーザーのリスク スコアが低いこと

IT 管理者は設定をロールアウトする前に、Microsoft Entra 管理センターの「What If(もし〜ならどうなるか)」ツールを使い、各ルールの影響を事前に確認しました。

このツールにより、正当なユーザーが誤って遮断されるような設定ミスを防ぐことができます。

Microsoft Entra ID の ID セキュリティ スコア

ID セキュリティ スコアとは、組織の ID 管理が Microsoft のセキュリティ推奨事項にどれだけ沿っているかを示す数値指標です。

0〜100 のスコアで表され、数値が高いほど推奨事項への適合度が高いことを意味します。

セキュリティ担当者が進捗を把握し、対処すべき課題に優先順位をつけるための判断材料として使います。

このスコアは、次の 4 つの要素で構成されています。

- 推奨事項

- 改善アクション

- アクションの状態管理

- 各推奨事項に「完了」「計画中」「別の手段で対応済み」「リスクを受け入れる」のいずれかの状態を設定できる。

- すぐに対応できないものも管理できる

- ベンチマーク機能

シナリオ例

ある会社が ID セキュリティ スコアを確認したところ、次の課題が見つかりました。

- MFA に登録済みのユーザーが全体の 30% しかいない

- 1 年以上使われていない休眠アカウントが 100 件以上ある

- 古い認証方式がまだ許可されている

IT チームは次の対策を実施しました。

- 条件付きアクセスと案内メールを組み合わせ、全ユーザーへ MFA を展開する

- 依存関係を確認したうえで、不要なアカウントを無効化または削除する

- 条件付きアクセスポリシーで古い認証方式を遮断する

これらの対応によって、組織のセキュリティ スコアが 40 ポイント上がりました。

管理者はダッシュボードの傾向グラフを使い、役員や監査担当者に対して、数値で改善の成果を示すことができました。

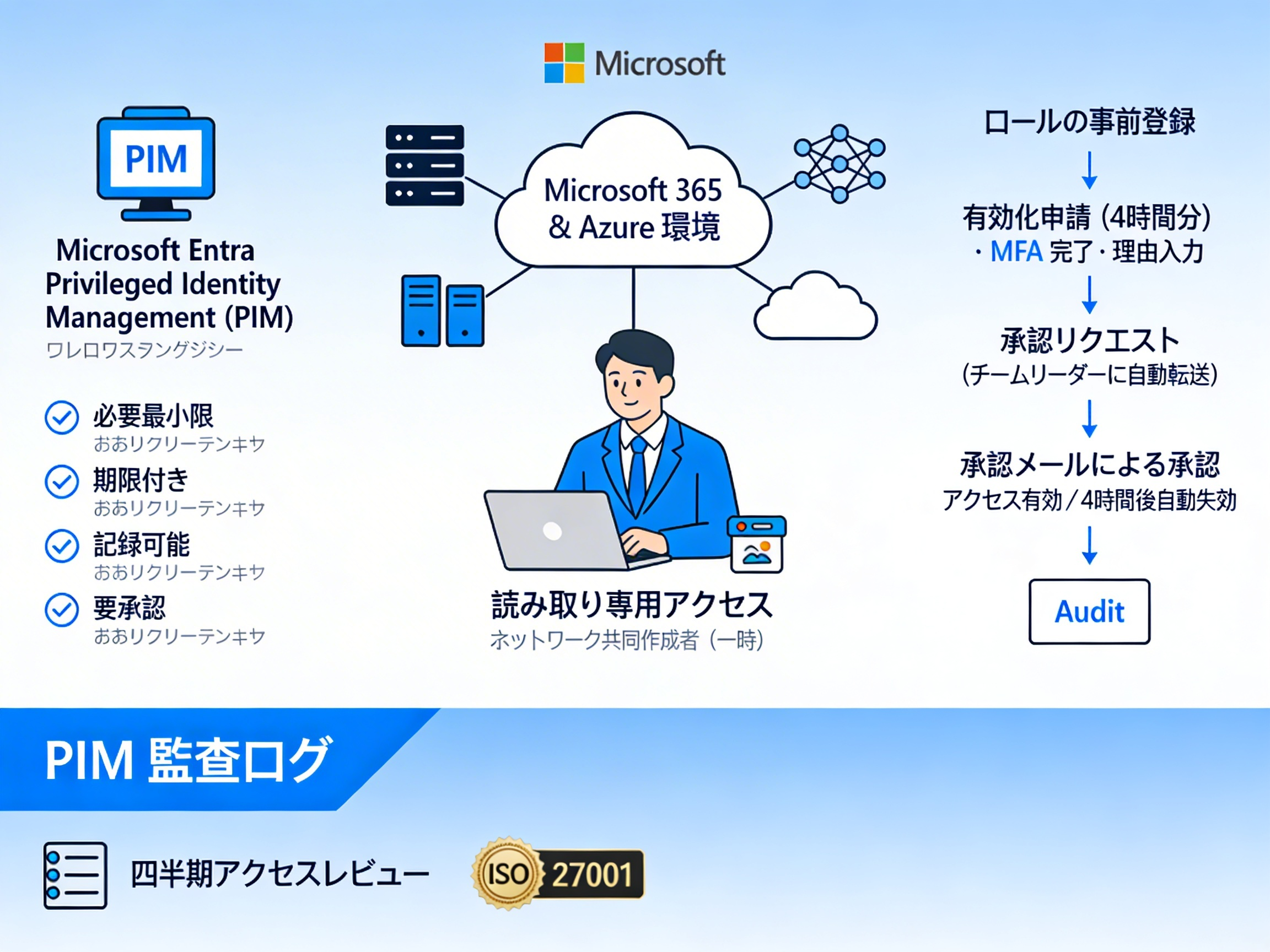

Privileged Identity Management(PIM)

PIM とは、管理者権限のような強力な権限を「必要なときだけ・一時的に」与える仕組みです。

常に管理者権限を持たせるのではなく、実際に作業が必要なときだけ一時的に有効にすることで、不正利用や誤操作によるリスクを大幅に下げることができます。

たとえば、Exchange 管理者が重要な作業をするときだけ「全体管理者」ロールを一時的に有効にでき、作業後は自動的に解除されます。

主な機能は次のとおりです。

シナリオ例

ある多国籍テクノロジー企業は、PIM を使って Microsoft 365 および Azure 環境全体の管理アクセスを保護しています。

社内ルールとして、すべての権限昇格は「必要最小限・期限付き・記録可能・要承認」とされています。

あるシニア クラウドエンジニアが、計画的なネットワーク移行のために、仮想ネットワーク設定を変更する権限を一時的に必要としました。

平常時はリソースの読み取り専用アクセスしか持っていません。 組織は PIM を使い、次の手順で対応しました。

- ロールの事前登録

- エンジニアを「ネットワーク共同作成者」ロールの対象者として事前に登録する

- ロールの有効化申請

- 作業前に Microsoft Entra 管理ポータルで 4 時間分の有効化を申請し、MFA を完了して「仮想ネットワーク設定の更新(データセンター移行のため)」と理由を記入する

- 承認の流れ

- 申請はチームリーダーに自動転送され、リーダーがメールから承認する

- アクセスの付与と自動失効

- 承認直後からアクセスが有効になり、4 時間後に自動で取り消される

- 監査と振り返り

PIM の導入によって、エンジニアは恒久的な管理者権限なしで移行作業を完了しました。

また、この監査記録は ISO 27001 や社内ガバナンスポリシーへの準拠を証明する根拠としても機能しています。

まとめ

Microsoft Entra の ID とアクセス管理は、「必要な人だけが・必要なときに・必要な範囲だけ使える」環境を実現するための仕組みです。

条件付きアクセスはリスクに応じてアクセスを自動制御し、ID セキュリティ スコアは組織の現状を数値で可視化して改善を促し、PIM は強力な権限の一時的な付与と記録によって内部リスクを抑えます。

この 3 つを組み合わせることで、組織はパスワードだけに頼らない、多層的なセキュリティ体制を構築できます。

参考リンク

https://learn.microsoft.com/ja-jp/entra/identity/conditional-access/plan-conditional-access

https://learn.microsoft.com/ja-jp/entra/identity/conditional-access/concept-conditional-access-policy-common

https://learn.microsoft.com/ja-jp/entra/id-governance/privileged-identity-management/pim-configure

https://learn.microsoft.com/ja-jp/entra/id-governance/privileged-identity-management/

https://learn.microsoft.com/ja-jp/entra/identity/monitoring-health/concept-identity-secure-score