Microsoft 365やAzureを利用する組織では、ユーザーや管理者にどの権限を与えるかが非常に重要です。権限を広く与えすぎるとセキュリティリスクが高まり、逆に制限しすぎると業務が滞ります。

そこで登場するのが Microsoft Entra ロールとRBAC(Role-Based Access Control)です。

この記事では、ロールの仕組みや種類、セキュリティを高めるためのベストプラクティスをわかりやすく解説します。

Microsoft Entra ロールとは?

Microsoft Entra ロールは、Microsoft Entra ID(旧Azure AD)のリソースに対するアクセス権を管理する仕組みです。

簡単に言えば、「誰が何をできるか」を決める役割のことです。

例えば、ユーザーアカウントを作成できる人、課金情報を閲覧できる人など、業務に応じて権限を割り当てます。

このロールを使ったアクセス管理の考え方が RBAC(ロールベースのアクセス制御)です。

RBACでは、個別に権限を設定するのではなく、ロールという「権限のまとまり」をユーザーやグループに割り当てます。

これにより、管理がシンプルになり、セキュリティも向上します。

ポイント

- Microsoft Entra RBACは、Entraリソース(ユーザー、グループ、アプリなど)へのアクセスを制御

- ロールは「権限のパッケージ」

- RBACは「ロールを使ってアクセスを管理する仕組み」

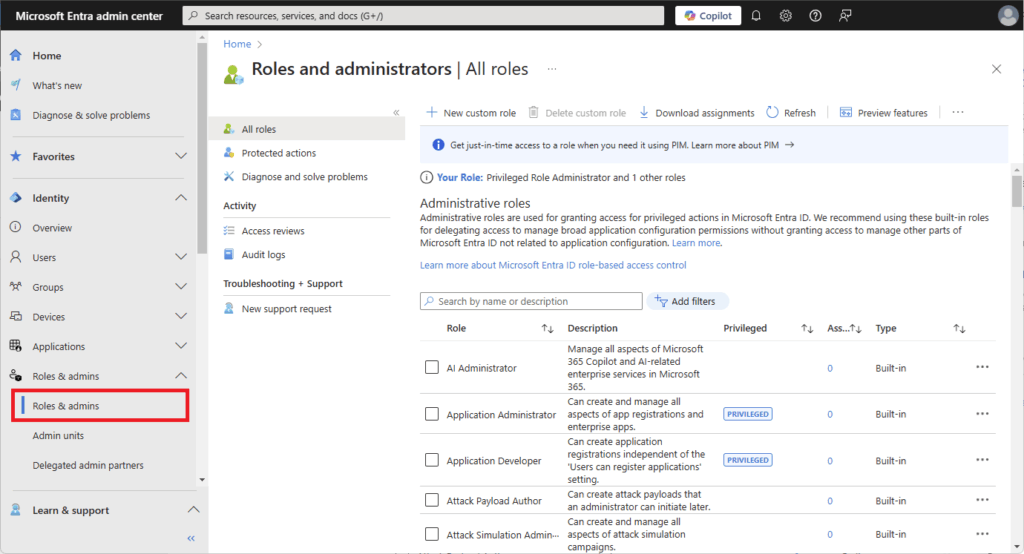

組み込みロールとカスタムロールの違い

Microsoft Entra IDには、あらかじめ定義された組み込みロール(Built-in roles)と、柔軟に権限を設定できるカスタムロール(Custom roles)があります。

組み込みロールは、特定の管理タスクに必要な権限があらかじめ設定されたロールです。

代表的なものには次のようなロールがあります。

- グローバル管理者(Global Administrator):Microsoft Entra内のすべての管理機能にアクセス可能。テナント作成者は自動的にこのロールになります。

- ユーザー管理者(User Administrator):ユーザーやグループの作成・管理、サービス正常性の監視、サポートチケットの管理が可能。

- 課金管理者(Billing Administrator):サブスクリプションや課金情報の管理、サービス正常性の監視が可能。

組み込みロールは、権限セットが固定されており、変更できません。

特定の業務に必要な権限をまとめて付与するため、設定が簡単で安全です。

一方、カスタムロールは、組織のニーズに合わせて権限を選択できる柔軟な仕組みです。

カスタムロールを作成するには次の手順を踏みます。

- ロール定義の作成:プリセットリストから必要な権限を選択し、ロールを定義します。

- ロールの割り当て:作成したロールをユーザーやグループに割り当てます。割り当て時にはスコープ(組織全体、特定のアプリなど)を指定できます。

カスタムロールは、Microsoft Entra ID P1またはP2ライセンスが必要です。

ポイント

- 組み込みロール:固定された権限セット、すぐに利用可能

- カスタムロール:権限を選択可能、柔軟性が高い

- カスタムロールはライセンス要件あり(P1/P2)

最小権限の原則でセキュリティを強化

Microsoft Entra ロールを設定する際に重要なのが、最小権限の原則(Least Privilege Principle)です。

つまり、「ユーザーが業務を遂行するために必要な最小限の権限だけを付与する」という考え方です。

過剰な権限を与えると、アカウントが侵害された場合に被害が拡大するリスクがあります。

例えば、ほとんどのユーザー管理業務を担当する人に、グローバル管理者(Global Administrator)ロールを付与するのは避けるべきです。

代わりに、ユーザー管理者(User Administrator)ロールを割り当てることで、必要な操作は可能になり、不要な権限は排除できます。

ポイント

- ロールを割り当てる前に、業務に必要な操作を明確化する

- 定期的にロールの割り当てをレビューし、不要な権限を削除する

- 高権限ロール(グローバル管理者など)は最小人数に限定する

Microsoft Entra ロールのカテゴリ

Microsoft Entra IDには、管理対象や利用範囲に応じて複数のロールカテゴリがあります。

ロールは大きく次の3つのカテゴリに分かれます。

1. Microsoft Entra固有のロール

Microsoft Entra ID内のリソースを管理するためのロールです。

- ユーザー管理者(User Administrator)、アプリケーション管理者(Application Administrator)、グループ管理者(Groups Administrator)など

- ID管理や認証に関する操作を担当する管理者に適しています

2. サービス固有のロール

Microsoft Entra IDには、主要なMicrosoft 365サービスを管理するためのロールも含まれています。

- Exchange管理者(Exchange Administrator)、Intune管理者(Intune Administrator)、SharePoint管理者(SharePoint Administrator)、Teams管理者(Teams Administrator)など

- 各サービスの設定や運用を担当する管理者に割り当てます

3. サービス間ロール

複数のサービスにまたがる管理権限を持つロールです。

- セキュリティ管理者(Security Administrator)やコンプライアンス管理者(Compliance Administrator)など

- Microsoft 365全体のセキュリティやコンプライアンス設定を管理するために利用されます

ポイント

- Entra固有ロール:ID管理に特化

- サービス固有ロール:ExchangeやIntuneなど特定サービスを管理

- サービス間ロール:セキュリティやコンプライアンスなど横断的な管理

Microsoft Entra RBACとAzure RBACの違い

Microsoftのクラウド環境では、RBAC(Role-Based Access Control:ロールベースのアクセス制御)という考え方が共通しています。

しかし、Microsoft Entra RBACとAzure RBACは管理対象が異なるため、混同しないことが重要です。

Microsoft Entra RBAC

ユーザー、グループ、アプリケーションなどのID関連リソースへのアクセスを制御します。たとえば、ユーザー管理者ロールを持つ人は、Microsoft Entra ID内でユーザーやグループを作成・管理できます。これは、認証やID管理に特化した仕組みです。

Azure RBAC

Azure Resource Managerを通じて、仮想マシンやストレージ、ネットワークなどのAzureリソースへのアクセスを制御します。

たとえば、仮想マシンの管理権限を持つロールを割り当てることで、そのユーザーはVMの起動や停止が可能になります。

Microsoft Entra RBACとAzure RBACの違い

- Microsoft Entra RBAC:ID管理に関する権限(ユーザー、グループ、アプリなど)

- Azure RBAC:クラウドリソース管理に関する権限(VM、ストレージ、ネットワークなど)

どちらも「ロール定義」と「ロール割り当て」という基本構造は同じですが、対象となるリソースが異なるため、管理者はどのRBACを設定しているのかを常に意識する必要があります。

まとめ

Microsoft Entra ロールとRBAC(ロールベースのアクセス制御)は、クラウド環境でのセキュリティと管理効率を両立させるための重要な仕組みです。

ロールを使うことで、個別に権限を設定する手間を省き、統一的な管理が可能になります。

特に押さえておきたいポイント

- ロールは権限のパッケージであり、ユーザーやグループに割り当てることでアクセスを制御する

- 組み込みロールはすぐに使える固定権限セット、カスタムロールは柔軟に権限を選択可能(P1/P2ライセンスが必要)

- 最小権限の原則を守ることで、セキュリティリスクを大幅に低減できます。

- Microsoft Entraロールには、Entra固有ロール、サービス固有ロール、サービス間ロールの3カテゴリがある

- Microsoft Entra RBACとAzure RBACは対象が異なるため、どちらを設定しているかを常に意識することが重要

参考リンク

https://learn.microsoft.com/ja-jp/entra/identity/role-based-access-control/overview

https://learn.microsoft.com/ja-jp/entra/identity/role-based-access-control/permissions-reference

https://learn.microsoft.com/ja-jp/entra/identity/role-based-access-control/custom-roles

https://learn.microsoft.com/ja-jp/entra/identity/role-based-access-control/least-privilege

https://learn.microsoft.com/ja-jp/azure/role-based-access-control/overview